Bloquez les publicités intempestives avec l’outil dédié d’Opera

Vous connaissez ce sentiment : Vous êtes en train de surfer tranquillement sur Internet lorsque surgit une publicité intempestive qui ne vous intéresse pas du tout. Qu’il s’agisse de fenêtres pop-up frustrantes ou de publicités qui s’affichent sur tout l’écran, la liste est longue. Rien de surprenant donc à ce que les bloqueurs de publicité soient

En savoir plusDerniers articles

Si votre compte WhatsApp a été piraté, voici comment le récupérer

Si votre compte WhatsApp est piraté, cela peut rapidement mettre votre monde sens dessus dessous. Lisez la suite pour apprendre à déterminer si votre compte WhatsApp a été piraté et découvrez ce que vous pouvez faire pour y remédier. Vous verrez également comment renforcer la sécurité de votre smartphone, notamment avec l’aide d’Avira Antivirus Security. Comment

En savoir plusVPN

Afficher tout

Les VPN sont-ils vraiment sécurisés ? Voici ce que vous devez savoir

Ils sont parfois présentés comme les couteaux suisses de la confidentialité en ligne : des...

Comment changer d’emplacement sous Android : guide pratique

Avez-vous parfois l’impression que votre téléphone Android vous connaît mieux que vos amis ? C’est...

Qu’est-ce qu’un arrêt d’urgence de VPN et pourquoi en avez-vous besoin ?

Imaginez : vous êtes installé dans un café ou dans la salle d’attente d’un aéroport,...

Comment débloquer du contenu facilement et en toute sécurité

Il existe un secret mal gardé pour accéder aux sports, aux services de streaming...

Est-il vraiment nécessaire d’utiliser un VPN sur le Wi-Fi public ?

Cette scène doit vous être familière. Vous êtes assis dans un café, un restaurant...

Navigation anonyme : Un guide simple pour la protection de la confidentialité en ligne

Imaginez que vous disparaissiez d’Internet… et non, nous ne parlons pas d’une désintoxication numérique,...

Qu’est-ce que le géoblocage et comment fonctionne-t-il ?

Vous avez probablement vu ce message un jour ou l’autre sur YouTube : « Ce contenu...

Mode de navigation privée : que se passe-t-il réellement lorsque je navigue dans ce mode ?

Lorsque vous naviguez sur un ordinateur dans un cybercafé ou que vous accédez à...

Articles en vedette

Votre compte Facebook a-t-il été piraté ? Vérifiez et agissez vite

L’incroyable popularité et la fréquence d’utilisation de Facebook en font une cible de choix pour les pirates informatiques. Lisez la suite pour apprendre à déterminer si votre compte Facebook a été piraté et découvrez ce que vous pouvez faire si c’est le cas. Vous verrez également comment les différentes fonctionnalités offertes par la solution tout-en-un

En savoir plusQu’est-ce que l’écran noir de la mort et comment s’en débarrasser ?

Son nom suffit à comprendre que l’écran noir de la mort de Windows 11 (également connu sous l’acronyme BSOD pour Black Screen of Death) est quelque chose de grave et d’extrêmement angoissant lorsqu’il survient. Si votre appareil Windows n’affiche qu’un écran noir au démarrage, cet article va vous aider. Lisez la suite pour savoir quoi faire

En savoir plusMalware

Afficher toutEnregistreurs de frappe : Comment ils fonctionnent et comment s’en protéger ?

Les ordinateurs sont un élément indispensable de notre vie...

Qu’est-ce qu’un rootkit et quel est son impact sur votre cybersécurité ?

Des malwares se cachent-ils sur votre ordinateur et permettent-ils...

Vers informatiques : Ce qu’ils sont, comment ils infectent votre ordinateur et comment vous protéger

Les vers informatiques sont si uniques et insidieux qu’ils...

Adwares : de quoi s’agit-il, comment fonctionnent-ils, et comment vous protéger ?

Il s’agit d’un type de malware qui s’immisce sur...

Escroquerie en ligne

Afficher tout

Escroqueries courantes sur Google Chat et comment les prévenir

Google Chat facilite le contact et la collaboration, mais avec la multitude de personnes...

Votre séjour Airbnb est-il menacé ? Apprenez comment mieux repérer et éviter les escroqueries

Que vous ayez réservé un chalet dans les Alpes ou un loft dans le...

Escroqueries sur Snapchat : Tout ce qu’il faut savoir et comment rester en sécurité

Vous aimez Snapchat ? Les escrocs aussi. Cette plateforme de réseaux sociaux est un lieu...

Escroqueries bancaires : protégez-vous et repérez les signaux d’alerte

La technologie n’est pas la seule à devenir plus intelligente. Les services bancaires en...

Attention aux escroqueries sur WhatsApp : un nouveau type de fraude imaginé par les cybercriminels

WhatsApp est, avec TikTok, l’une des applications les plus populaires de la planète. Il...

Tout sur les escroqueries de type « brushing » : vous aider à identifier et éviter cette forme de fraude en ligne

Autrefois, un colis qui arrivait à l’improviste sur le pas de votre porte signifiait...

Escroqueries téléphoniques : voici comment vous protéger contre cet éventail de menaces

Avez-vous déjà reçu un appel étrange d’un numéro inconnu ou à une heure bizarre ?...

Repérez les signes et contribuez à prévenir les escroqueries sur eBay

Une Barbie dans un carton tout neuf de 1960 ? Un costume de Père Noël...

Piratage

Afficher toutVotre compte PayPal a été piraté ? Voici ce que vous devez faire

Le piratage d’un compte PayPal peut faire grimper votre...

Votre compte Microsoft a-t-il été piraté ? Voici les démarches à effectuer

Votre compte Microsoft contient une multitude de données personnelles...

Votre compte Amazon a-t-il été piraté ? Prenez les mesures suivantes maintenant !

Vous ne sauriez imaginer votre vie sans Amazon ? Vous...

L’injection SQL : qu’est-ce que c’est et comment se protéger ?

Les sites web, les programmes et les applications sont...

Autres menaces

Afficher tout

Comment repérer et éviter les fausses applications

Les smartphones font désormais partie intégrante de notre vie quotidienne. On fait presque tout...

Qu’est-ce que le clickjacking ? Comprendre la cybermenace cachée

Avez-vous déjà cliqué sur un bouton d’apparence inoffensive pour vous retrouver redirigé vers un...

Qu’est-ce qu’une attaque par force brute et comment s’en protéger ?

Un bon mot de passe protège nos données sur Internet. Si vous ne prenez...

Comment détecter et contribuer à supprimer une application potentiellement indésirable (API) ?

Elles se cachent à la vue de tous, aux côtés des applications légitimes. Certaines...

Bourrage d’identifiants : Qu’est-ce que c’est et comment vous pouvez vous en protéger ?

Se faire voler ses données personnelles est déjà assez pénible, mais c’est encore pire...

Cybercriminalité : comment se présentent les escroqueries et comment s’en protéger ?

Vous pouvez presque tout faire sur Internet. Pour la plupart des utilisateurs, c’est quelque...

Faites attention à la fraude à l’échange de cartes SIM et aidez-nous à l’arrêter

C’est une minuscule carte en plastique dans votre téléphone et une porte d’entrée potentielle...

Qu’est-ce que le cyberharcèlement et pourquoi est-il si dangereux ?

Un nombre stupéfiant d’enfants et d’adolescents sont de plus en plus souvent victimes de...

Mots de passe

Afficher toutEst-il vraiment prudent d’enregistrer les mots de passe dans son navigateur ?

Dans le monde numérique actuel, les mots de passe...

Les ingrédients essentiels pour un mot de passe sécurisé

Avez-vous vérifié par deux fois que votre adresse électronique...

Gestionnaire de mots de passe : qu’est-ce que c’est et comment ça marche ?

Vous seul détenez la clé permettant de créer un...

Le guide simple pour protéger un dossier ou un fichier par mot de passe sous Windows 10

Si vous pensez que les verrous sont réservés aux...

Conseils de sécurité

Afficher tout

Telegram est-il sûr ? Un examen des risques, des considérations relatives à la protection de la vie privée et quelques meilleurs conseils

Avec plus de 700 millions d’utilisateurs actifs, Telegram est l’une des applications de messagerie...

Protégez vos informations : contribuez à la sécurité de vos données

Dans un monde où les données sont omniprésentes, protéger les vôtres doit être une...

Guide pratique : comment modifier votre position sur votre iPhone

On vous conseille généralement de ne pas faire semblant dans la vie, mais si...

Scan des ports : protection contre les cybermenaces cachées

Tous les réseaux, que ce soit à la maison ou au bureau, sont exposés...

L’IPsec expliqué : La suite de protocoles de sécurité pour les réseaux

Saviez-vous qu’il existe un groupe de travail sur l’ingénierie Internet (IETF) ? Si son nom...

Sauvegardez votre appareil Windows en suivant nos instructions et conseils simples

La plupart des personnes travaillent chaque jour avec d’énormes quantités de données, en créant,...

Qu’est-ce qu’un serveur proxy et quels sont les avantages de son utilisation ?

Un serveur proxy est un serveur intermédiaire entre le client, ou l’utilisateur, et le...

Le chiffrement des e-mails protège vos communications en ligne

Qu’ils soient professionnels ou personnels, la plupart des e-mails que nous envoyons sont hautement...

Navigateur

Afficher toutBloquez les publicités intempestives avec l’outil dédié d’Opera

Vous connaissez ce sentiment : Vous êtes en train de...

Vous souhaitez bloquer les publicités dans votre navigateur ?

Nous sommes nombreux à avoir placé un autocollant « Stop...

Comment faire de Chrome votre navigateur par défaut sur n’importe quel appareil

Beaucoup d’internautes aiment Google Chrome parce qu’il est rapide,...

Activation de JavaScript : votre guide d’initiation avec des instructions, des conseils et des astuces

Vous souvenez-vous des débuts d’Internet ? Depuis les années 90, il...

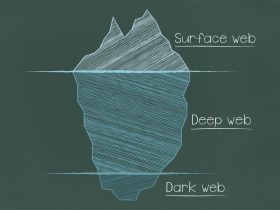

Dark Web

Afficher tout

Si vous tenez absolument à explorer les profondeurs du Darknet, faites-le de manière plus sécurisée

Le Darknet : un monde virtuel secret et mystérieux, ou bien la face sombre d’Internet...

Qu’est-ce que le marché noir Silk Road ?

Depuis toujours, il existe des régions, des routes ou des zones utilisées pour le...

Faisons la lumière sur Tor, le navigateur du Dark Web

Peut-on aller trop loin dans la protection de la confidentialité en ligne ? Les créateurs...

Liens vers des sites du Dark Web – tout ce que vous devez savoir avant de vous lancer !

Sites du Darknet. Sites du Dark Web. En quoi consistent-ils exactement, où se cachent-ils...

Devriez-vous y aller ? Nous explorons les moteurs de recherche du Dark Web

Les sites Web que vous et moi visitons chaque jour ne représentent qu’une infime...

Combien vos données valent-elles sur le Dark Web ?

Avec l’essor des services en ligne comme les banques, le streaming, les boutiques et...

Vol de données sur le Darknet – Comment savoir si quelqu’un vend mes données ?

Se trouver soi-même sur internet n’est pas très compliqué : il suffit d’entrer son nom...

Plongeons dans les ténèbres : 3 mythes sur le Darknet

Les limites du Darknet sont insondables et ce n'est qu'un ramassis de criminels. Notre...

Vie numérique

Afficher toutComment supprimer définitivement votre compte Facebook

Vous avez besoin d’une petite pause loin de Facebook...

Temu est-il en sûr ? Nous nous intéressons aux risques et à la protection des données tout en vous apportant des conseils clés

Les offres sur la plateforme de shopping populaire Temu...

Comment supprimer ou désactiver facilement un compte Instagram

Instagram est-il le roi de vos écrans, alimente-t-il votre...

Guide TikTok : Comment bloquer une personne en quelques secondes

TikTok est-il votre paradis numérique, où la créativité s’épanouit,...

Conseils de confidentialité

Afficher tout

Les plus grandes menaces sur Internet et comment s’en protéger

Sur Internet, on peut presque tout faire en ligne, et la plupart des gens...

Votre 101 pour modifier les autorisations des applications sur votre iPhone

Pour protéger vos données personnelles et préserver votre confidentialité numérique, il est important de...

Téléchargez vos données Google : Suivez ces étapes simples

Vous êtes-vous déjà demandé ce que Google sait de vous ? (Alerte spoiler : beaucoup de...

Comment les courtiers en données collectent, vendent et utilisent vos données personnelles

Avez-vous déjà eu le sentiment étrange qu’Internet en sait un peu trop sur vous ?...

Votre téléphone écoute-t-il vraiment vos conversations ?

Alerte spoiler : Oui. Vous est-il déjà arrivé de parler des vacances d’été et de...

Guide pratique : comment modifier votre position sur votre iPhone

On vous conseille généralement de ne pas faire semblant dans la vie, mais si...

Géobalisage : utilisez et protégez intelligemment vos données de localisation

Vous n’en avez peut-être jamais entendu parler, mais le géobalisage, ou geotagging, est une...

Données et confidentialité : qu’est-ce que Google sait de moi ?

N'attendez plus pour en savoir plus !

Nettoyage

Afficher toutNettoyez l’espace de stockage de votre iPhone en trois étapes simples pour bénéficier de performances accrues sans perdre de données

L’encombrement de l’espace de stockage de votre iPhone peut...

Sauvegardez votre iPhone en quelques étapes simples

Les smartphones sont désormais un compagnon indispensable pour beaucoup...

Comment nettoyer en toute sécurité le port de charge de votre téléphone

Vous avez branché votre smartphone et il ne se...

Supprimer définitivement des fichiers sur macOS, iOS, Windows et Android

Si vous pensez qu’une fois que vous avez appuyé...

Hardware

Afficher tout

Comment installer un SSD : Améliorez votre stockage et votre vitesse dès aujourd’hui

Que vous soyez un joueur souhaitant des temps de chargement plus fluides, un professionnel...

AMD contre NVIDIA : choisir la bonne carte graphique

Dans la bataille permanente des cartes graphiques, les plus grands noms de l’industrie, AMD...

Caractéristiques de l’ordinateur : où les trouver et comment les vérifier

Processeur, processeur graphique, carte mère, mémoire RAM… ils se cachent dans votre PC de...

Guide simple pour savoir quelle est votre carte-mère

Pourquoi est-il nécessaire de connaître sa carte-mère ? Vous connaissez la marque de votre ordinateur,...

Che cos’è un’unità SSD? Scopri la tecnologia delle unità a stato solido

Addio disco rigido! C’è un nuovo arrivato tra i dispositivi di archiviazione. Si avvale...

SSD vs HDD : découvrez toutes les différences grâce à notre comparaison complète des deux solutions de stockage

Le stockage est un facteur décisif pour les performances de votre ordinateur. Cependant, la...

Thunderbolt et USB-C : comprendre les principales différences

Que vous chargiez votre mobile ou connectiez un moniteur à un ordinateur de bureau,...

Qu’est-ce qu’une carte graphique et comment la vérifier sur votre PC Windows ou Mac ?

Vous êtes un gamer en ligne passionné, vous aimez regarder des vidéos en streaming...

Logiciel

Afficher toutAndroid vs. iOS : Quel système d’exploitation est le plus sûr et le plus adapté à vos besoins ?

Étant les deux principaux systèmes d’exploitation pour smartphones, Android...

Comment ajouter, personnaliser ou supprimer des applications au démarrage de votre Mac ?

Votre Mac est si lent que vous avez le...

Voici comment trouver votre clé de produit Windows 10

Que vous souhaitiez réinstaller Windows 10 ou transférer votre licence...

Comment analyser et réparer les disques durs Windows à l’aide de la fonction CHKDSK ?

Vos applications s’arrêtent ? Votre ordinateur s’éteint inopinément ? Vous craignez...

Conseils de performance

Afficher tout

Comment en finir avec l’écran bleu de la mort

L’écran bleu de la mort d’un PC Windows est le signe d’une erreur système...

Les éléments à prendre en compte lors de la défragmentation de votre appareil, quel que soit son système d’exploitation

Si votre ordinateur est plus lent que d’habitude, une défragmentation pourrait permettre de lui...

Comprendre les disques durs : Une explication détaillée

Heureusement, il n’est pas difficile de comprendre les disques durs et de prendre de...

La guerre des processeurs : AMD contre Intel ! Quel est le meilleur processeur ?

Il s’agit de deux noms de processeur emblématiques dans le monde de la construction...

Pourquoi les applications se bloquent constamment sur mon appareil Android, et comment y remédier ?

Les blocages constants d’applications sur votre téléphone ou votre tablette Android sont parfois très...

i5 vs. i7 : Quel est le meilleur processeur Intel Core pour vous ?

Les performances de votre ordinateur dépendent du choix de votre processeur. Les processeurs Intel...

Défaillance du disque dur : éléments à surveiller et correction des problèmes à la source

Si votre ordinateur n’est plus que l’ombre de lui-même, s’il avance à une vitesse...

Comment réparer l’écran noir de la mort sur tous vos appareils (Windows, Mac, IOS, Android)

La plupart d’entre nous connaissent le sentiment effrayant de regarder dans l’abîme qu’est l’écran...