Il n’est pas toujours facile de sécuriser un réseau domestique, même quand toutes les précautions possibles sont prises. Beaucoup de facteurs entrent en jeu et l’un d’entre eux est bien sûr le routeur. Jusqu’à présent, tout ce qu’il vous fallait était un mot de passe assez fort et un chiffrement WPA2. Mais les choses ont changé. Les chercheurs ont découvert un nouveau moyen apparemment très facile de pirater les réseaux Wi-Fi compatibles WPA/WPA2 PSK.

Découvert par hasard

Cette nouvelle méthode de piratage des mots de passe Wi-Fi a apparemment été découverte par hasard : les chercheurs en sécurité travaillant sur Hashcat, un outil de craquage de mot de passe très populaire, essayaient en fait de trouver de nouvelles façons de craquer le protocole de sécurité sans fil WPA3 lorsqu’ils sont tombés sur cette nouvelle méthode WPA2.

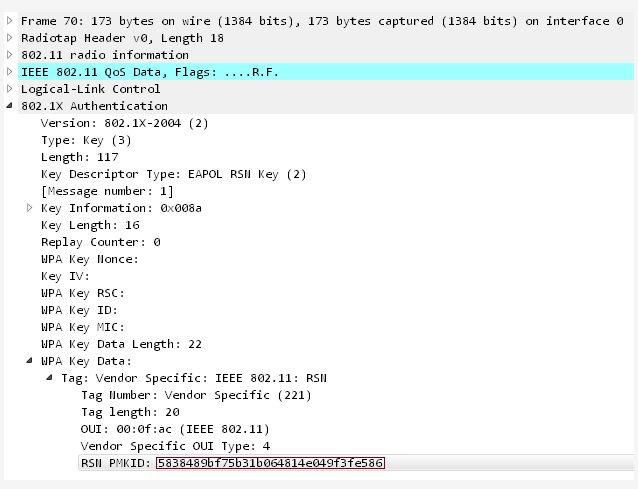

La nouvelle méthode pourrait permettre aux pirates d’obtenir la clé pré-partagée (pre-shared key, PSK) pour ton Wi-Fi, ce qui leur donnerait accès à ton réseau. La grande différence par rapport aux méthodes précédentes est apparemment que les cybercriminels n’ont pas besoin de capturer un 4-Way Handshake complet. Au lieu de cela, la nouvelle attaque est menée sur le RSN IE (l’élément d’information réseau de sécurité robuste) d’une seule trame EAPOL.

Selon les chercheurs, l’attaquant qui communique maintenant directement avec le point d’accès n’a plus besoin qu’un utilisateur se connecte au réseau cible pour capturer ses données de connexion (ce qui était nécessaire auparavant). Cette attaque sans client apporte quelques autres avantages : plus d’éventuels mots de passe invalides, plus de trames EAPOL perdues à cause d’un point d’accès trop éloigné des cybercriminels, plus de formats de sortie spéciaux pour les données finales.

La plupart des routeurs modernes sont vulnérables

Bien que les chercheurs ne sachent pas encore avec certitudes quels fournisseurs et quels modèles de routeurs seront affectés par cette technique, les perspectives ne sont pas réjouissantes : tous les réseaux 802.11i/p/q/r avec des fonctions d’itinérance activées pourraient être sensibles à la nouvelle attaque ; par conséquent, cela affecterait la plupart des routeurs modernes.

Malgré cette triste réalité, il y a quelque chose que vous pouvez faire pour vous assurer de rester le plus en sécurité possible jusqu’à l’arrivée sur le marché de WPA3, qui est immunisé contre cette attaque :

Utilisez un mot de passe fort : Même avec cette attaque, le pirate devra attaquer votre mot de passe en force brute. Choisissez donc un mot de passe Wi-Fi fort, très fort. En cas de doute, vous pouvez toujours compter sur un gestionnaire de mots de passe pour faire le travail à votre place.

Mettez à jour votre routeur : Mettez à jour votre routeur dès que des mises à jour sont disponibles. Si vous avez un très vieux routeur qui ne reçoit plus de mises à jour, il est recommandé d’en acheter un nouveau, au plus tard dès que les nouveaux routeurs WPA3 seront disponibles.